- 窃取凭证:抓取 GitHub 令牌、云服务凭证、SSH 密钥及 npm 配置

- 数据外泄:通过创建特定主题的

- 每个项目使用独立的 API 密钥

- 分离的计费账户

- 双因素认证

- Cloud 审计日志

- iOS 26.4.2

- iPadOS 26.4.2

- iOS 18.7.8

Wiz Research 在 GitHub 内部 git 基础设施中发现了一个严重的远程代码执行漏洞(CVE-2026-3854),攻击者仅需一个标准 git push 命令即可在 GitHub Enterprise Server(GHES)或 GitHub.com 的后端服务器上执行任意代码。

GitHub 在收到报告后 6 小时内修复了 GitHub.com,并于 2026 年 3 月 10 日发布 GHES 补丁。但截至公开披露时,Wiz 的扫描数据显示仍有约 88% 的 GHES 实例未升级修复。

漏洞概述CVE-2026-3854 — CVSS 8.7(高危

LiteLLM Proxy 组件被发现存在严重的预认证 SQL 注入漏洞(CVE-2026-42208 / GHSA-r75f-5x8p-qvmc),攻击者无需任何有效凭证,即可通过构造 HTTP 请求读取数据库中存储的各厂商大模型 API 密钥。

漏洞详情该漏洞位于 LiteLLM Proxy 的 API 密钥验证步骤中。在受影响版本(>= 1.81.16, < 1.83.7)中,代理将 Authorization: Bearer header 中的值直接拼接进 SQL 查询语句,未进行参数化处理。攻击者只需在 Bearer token 中插入单引号即可逃逸字符串字面量,追加

OpenAI 启动针对 GPT-5.5 的生物安全漏洞赏金计划,邀请安全研究人员寻找能突破“五道生物安全挑战题”的通用越狱方法。测试范围仅限 Codex Desktop 中的 GPT-5.5 模型。

首个能使模型在不触发审核并成功回答全部问题的通用越狱方案,将获得 25,000 美元奖励。该计划采取申请邀请制,申请通道于 2026 年 4 月 23 日开放,6 月 22 日截止。入选者需签署保密协议,在 4 月 28 日至 7 月 27 日的测试阶段内,在专用平台上进行安全评估。

安全研究人员发现 Bitwarden CLI 的 npm 软件包 @bitwarden/[email protected] 遭遇供应链攻击,包内被植入恶意代码。这是 2026 年又一起针对知名开源项目的 CI/CD 管道攻击事件。

根据 Socket 研究团队的披露,攻击者通过入侵 Bitwarden CI/CD 管道中的 GitHub Action 注入恶意负载。被篡改的文件为 bw1.js,该文件在包安装时自动执行。

恶意代码的行为包括:

澳大利亚 AI 顾问、Agentic Labs 创始人 Jesse Davies 今年早些时候醒来后收到了一份令人震惊的账单:Google Cloud 向他收取了 25,672.86 澳元(约合 18,391.78 美元)——尽管他的账户预算上限设为 10 澳元(约 7 美元)。这一切发生在一夜之间。

事件经过Davies 并非安全小白。他在 Google AI Studio 方面经验丰富,遵循了多项安全最佳实践:

然而,所有这些防护措施被一个薄弱环节彻底击穿。

攻击者

Anthropic 上周发布了一个名为 Mythos 的顶级网络安全模型,号称具备批量发现零日漏洞、渗透主流操作系统的能力。出于安全考虑,Anthropic 仅在极小范围内向 Apple、Amazon、Cisco 等企业开放封闭测试,项目代号 Glasswing。

但彭博社 4 月 22 日披露,一个规模不大的 Discord 私人社群在 Mythos 发布当天就绕过限制获取了访问权限,并且持续使用近两周,期间未触发任何异常告警。直到相关截图被提供给彭博社后,此事才被外界知晓。

模型有多强Anthropic 自称 Mythos(正式名称 Claude Mythos Preview

Apple 于 4 月 22 日发布安全更新,修复了 iOS 和 iPadOS 中一个与通知服务相关的漏洞,编号 CVE-2026-28950。

漏洞详情该漏洞存在于 Notification Services 组件中,导致标记为删除的通知可能意外保留在设备上。Apple 的描述是「a logging issue was addressed with improved data redaction」——即一个日志问题,通过改进数据脱敏技术加以解决。

影响范围此次修复覆盖以下版本:

受影

OX Security 研究团队近日披露了一则震动 AI 安全领域的消息:Anthropic 主导的模型上下文协议(Model Context Protocol,MCP)存在架构级安全漏洞,攻击者可通过该漏洞实现远程代码执行(RCE),窃取敏感数据、API 密钥及聊天记录。

架构缺陷:所有语言 SDK 无一幸免这次暴露的问题与传统代码 bug 有着本质区别。问题出在 MCP 官方 SDK 的基础设

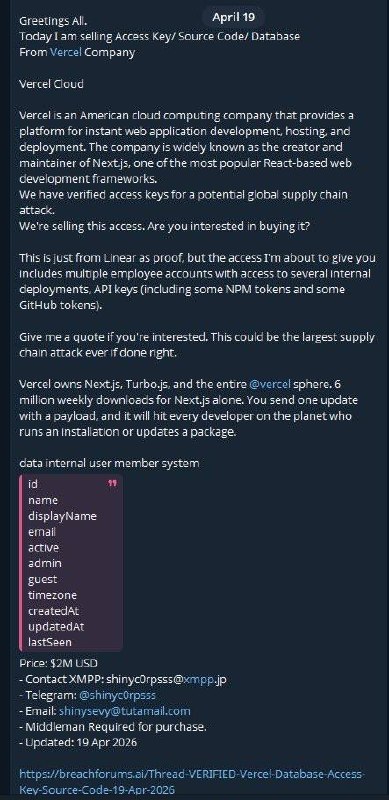

云托管平台 Vercel 于 4 月 19 日发布安全公告,确认内部系统遭遇未经授权访问。该公司表示已启动调查,聘请了安全事件响应专家,并通知了执法部门。

暗网出售声明几乎在同一时间,暗网论坛 BreachForums 上出现了一则出售帖,声称拥有 Vercel 的内部访问权限。卖家自称属于黑客组织 ShinyHunters,以 200 万美元的价格挂牌出售包含 API 密钥、NPM 令牌、GitHub 令牌在内的敏感数据,并展示了部分内部数据库结构和 Linear 项目管理系统的访问截图。